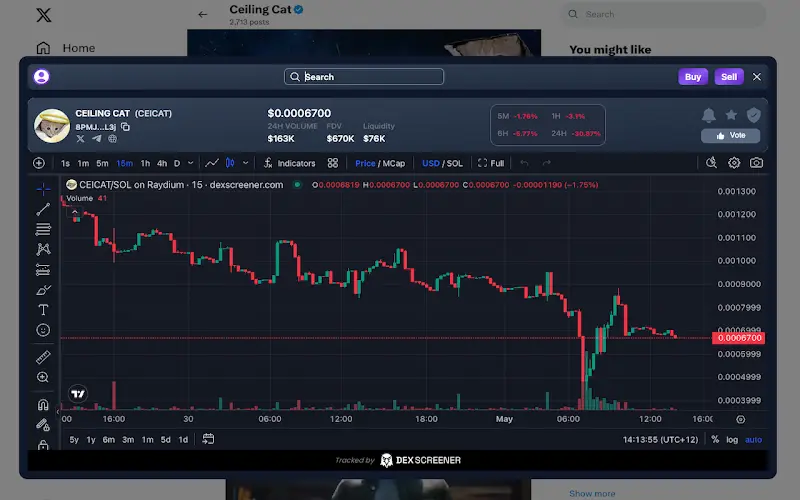

Một tiện ích mở rộng Chrome nổi tiếng trong cộng đồng Solana là Crypto Copilot, công cụ cho phép người dùng giao dịch trực tiếp các token trên nền tảng X vừa bị phanh phui đang lén lút lấy cắp tiền của người dùng từ tháng 6/2025 đến nay.

Theo kết quả điều tra từ các nhà nghiên cứu bảo mật và phản ánh của nạn nhân, mỗi lần người dùng thực hiện giao dịch trên Solana thông qua Crypto Copilot, tiện ích này sẽ tự động chèn thêm một lệnh chuyển khoản ẩn gửi một phần SOL đến ví được chỉ định, trong khi giao diện vẫn hiển thị giao dịch hoàn tất bình thường và không hề thông báo bất kỳ khoản phí nào ngoài phí mạng thông thường.

Cơ chế trừ tiền được thiết kế cực kỳ tinh vi, với các giao dịch dưới 2,6 SOL bị tự động trừ cố định 0,0013 SOL, còn các giao dịch từ 2,6 SOL trở lên bị trừ 0,05% giá trị giao dịch. Ví dụ, giao dịch 100 SOL sẽ mất thêm khoảng 0,05 SOL, tương đương hơn 200 USD tùy tỷ giá tại thời điểm thực hiện. Toàn bộ lệnh chuyển tiền ẩn này đều được gửi kèm trong cùng một lệnh giao dịch đến Raydium, khiến người dùng khó phát hiện nếu không kiểm tra kỹ lịch sử giao dịch trên Solana Explorer. Nhiều người dùng chỉ nhận ra bị mất tiền sau khi đối chiếu số dư ví trước và sau khi giao dịch hoặc khi nhận được cảnh báo từ các công cụ theo dõi ví tự động.

Đọc thêm: Sàn meme-coin lớn nhất của Solana - Pump.fun "xả" hàng gần nửa tỷ USD. Liệu downtrend đã đến?

Ước tính hàng nghìn người dùng đã bị ảnh hưởng trong suốt gần 6 tháng qua. Hiện tại Crypto Copilot đã bị gỡ khỏi Chrome Web Store, nhưng hàng nghìn người vẫn còn cài phiên bản cũ trên máy. Vụ việc này không phải là trường hợp đầu tiên trong các tiện ích mở rộng trình duyệt, vốn từ lâu đã trở thành mảnh đất màu mỡ cho tội phạm tiền điện tử nhờ quyền truy cập sâu vào trình duyệt.

Vào tháng 7/2025, các nhà nghiên cứu bảo mật đã phát hiện hơn 40 tiện ích mở rộng độc hại trên Mozilla Firefox, giả mạo các ví tiền điện tử phổ biến như Coinbase, MetaMask, Trust Wallet, Phantom hay Exodus để đánh cắp khóa riêng tư của người dùng, dẫn đến rủi ro mất toàn bộ tài sản kỹ thuật số, với dấu vết từ mã nguồn tiếng Nga cho thấy sự liên quan của một nhóm tội phạm tới từ quốc gia này.

Những tiện ích này hoạt động bằng cách sao chép mã nguồn mở của các công cụ hợp pháp rồi chèn mã độc để trích xuất dữ liệu từ các trang web mục tiêu và gửi về máy chủ điều khiển, thậm chí truyền địa chỉ IP của nạn nhân, và chúng đã bị Mozilla gỡ bỏ sau khi phát hiện.Trên Chrome, một ví dụ điển hình khác là tiện ích "Aggr" vào tháng 6/2024, đã khiến một nhà giao dịch Trung Quốc mất 1 triệu USD chỉ sau khi cài đặt ứng dụng này, bằng cách đánh cắp cookie trình duyệt và chiếm quyền tài khoản trên sàn giao dịch Binance.

Đọc thêm: Upbit gặp lỗi kỹ thuật, gây thất thoát hàng chục triệu USD của người dùng

- Mã độc Web3 tấn công CoinMarketCap, 110 ví điện tử bị rút sạch tiền

- Thị trường tài chính gia tăng kỳ vọng FED sẽ giảm lãi suất trong cuộc họp FOMC tháng 7

- Tìm hiểu về Zama - Dự án mã nguồn mở Encryption vừa được Pantera Capital định giá 1 tỷ USD

- Elon Musk mất 12 tỷ USD sau lời đe dọa của tổng thống Trump

- Đạo luật One Big, Beautiful Bill Act được thông qua bởi thượng viện Mỹ